Konnektivitätsnachweis 101 – Erkundung des Web-Backbones

Konnektivitätsnachweis 101: Die verborgenen Säulen unserer digitalen Welt

Stellen Sie sich eine Welt vor, in der bei jedem Klick auf einen Link, jedem Senden einer Nachricht oder jedem Videostream ein unsichtbares Netzwerk digitaler Datenautobahnen aktiv ist und für einen reibungslosen Ablauf sorgt. Dieses unsichtbare Netz der Vernetzung bezeichnen wir als das Rückgrat des Internets oder, etwas anschaulicher, als „Vernetzungsnachweis“. Begeben wir uns auf eine Reise, um die faszinierenden Mechanismen zu entschlüsseln, die unsere digitale Welt miteinander verbinden.

Die Anatomie der Konnektivität

Im Kern bezeichnet „Konnektivitätsnachweis“ die grundlegenden Prozesse, die die Integrität und Sicherheit unserer Online-Interaktionen gewährleisten. Man kann ihn sich als die unsichtbare Hand vorstellen, die sicherstellt, dass Daten sicher und effizient von einem Punkt zum anderen übertragen werden. Das Rückgrat des Internets bildet ein komplexes Netzwerk aus Rechenzentren, Glasfaserkabeln, Satelliten und Routern, die harmonisch zusammenarbeiten, um dies zu ermöglichen.

Die Rolle von Glasfaserkabeln

Eines der wichtigsten Elemente dieses Netzwerks ist das riesige Netz von Glasfaserkabeln, das sich über den gesamten Globus erstreckt. Diese Kabel sind die Adern des Internets und übertragen Daten blitzschnell in Form von Lichtimpulsen. Jedes Kabel kann Terabit an Daten gleichzeitig transportieren und ermöglicht so einen schnellen und zuverlässigen Informationsaustausch.

Rechenzentren und Cloud Computing

Rechenzentren sind die Nervenzentren des Internets und beherbergen die riesigen Server, die all unsere digitalen Daten speichern und verwalten. Diese Einrichtungen sind strategisch über die ganze Welt verteilt, um Latenzzeiten zu minimieren und einen schnellen Zugriff auf Informationen zu gewährleisten. Cloud Computing, ein Teilbereich der Rechenzentrumstechnologie, bietet bedarfsgerechten Zugriff auf einen gemeinsam genutzten Ressourcenpool und ermöglicht es Unternehmen und Privatpersonen, Daten zu speichern und zu verwalten, ohne physische Hardware zu benötigen.

Router und Switches

Router und Switches steuern den Datenverkehr im Internet und leiten Datenpakete von einem Netzwerk zum anderen. Diese Geräte sorgen dafür, dass die Daten den kürzesten und effizientesten Weg nehmen, minimieren Verzögerungen und maximieren die Geschwindigkeit. Dank ihrer integrierten Intelligenz passen sich Router und Switches dynamisch an Veränderungen im Netzwerkverkehr an und gewährleisten so eine optimale Leistung.

Die Bedeutung der Netzwerksicherheit

In unserer vernetzten Welt ist Netzwerksicherheit von höchster Bedeutung. Der Nachweis der Konnektivität umfasst strenge Maßnahmen zum Schutz von Daten vor unberechtigtem Zugriff und Cyberangriffen. Verschlüsselung, Firewalls und Intrusion-Detection-Systeme gehören zu den Werkzeugen, die zum Schutz unserer digitalen Interaktionen eingesetzt werden. Diese Sicherheitsprotokolle gewährleisten die Vertraulichkeit der Daten, die Wahrung ihrer Integrität und die Robustheit des gesamten Netzwerks gegenüber Angriffen.

Erforschung von Internetprotokollen

Das Herzstück der Internetverbindung bildet eine Reihe von Protokollen, die als Internetprotokollfamilie (TCP/IP) bekannt sind. Diese Protokollfamilie regelt die Datenübertragung in Netzwerken und gewährleistet so die korrekte und effiziente Übermittlung von Informationen. Das Transmission Control Protocol (TCP) sorgt für eine zuverlässige Datenübertragung, während das Internet Protocol (IP) die Adressierung und das Routing der Datenpakete übernimmt.

Die Zukunft der Konnektivität

Mit der ständigen Weiterentwicklung der Technologie entwickelt sich auch das Rückgrat des Internets weiter. Innovationen wie 5G-Netze, Quantencomputing und Fortschritte in der Satellitentechnologie werden die Konnektivität revolutionieren. Diese Entwicklungen versprechen höhere Geschwindigkeiten, größere Zuverlässigkeit und neue Verbindungsmöglichkeiten und gewährleisten so, dass die Konnektivitätsqualität stabil bleibt und sich stetig verbessert.

Abschluss

„Proof of Connectivity 101“ bietet einen Einblick in die komplexen und beeindruckenden Mechanismen, die unsere digitale Welt miteinander verbinden. Von Glasfaserkabeln über hochentwickelte Router bis hin zu modernsten Sicherheitsprotokollen – das Rückgrat des Internets ist ein Meisterwerk moderner Ingenieurskunst und Technologie. Das Verständnis dieser Prozesse verdeutlicht nicht nur die Komplexität unserer digitalen Infrastruktur, sondern unterstreicht auch die Bedeutung eines sicheren und effizienten globalen Netzwerks.

Konnektivitätsnachweis 101: Die Zukunft nahtloser digitaler Interaktionen

Wenn wir uns eingehender mit dem Thema „Konnektivitätsnachweis“ befassen, wird deutlich, dass es bei diesem Konzept nicht nur um das Verständnis der Gegenwart geht, sondern auch um die Vision einer nahtlosen digitalen Zukunft. In diesem Abschnitt werden wir die aufkommenden Technologien und Trends untersuchen, die unsere Art der Vernetzung und Kommunikation im digitalen Zeitalter grundlegend verändern werden.

Der Aufstieg der 5G-Netze

Eine der spannendsten Entwicklungen im Bereich der Konnektivität ist der Ausbau der 5G-Netze. Mit Geschwindigkeiten, die bis zu 100-mal schneller sind als 4G, verspricht 5G, den Internetzugang grundlegend zu verändern. Dank geringerer Latenz und der Fähigkeit, eine Vielzahl vernetzter Geräte zu unterstützen, eröffnet 5G neue Möglichkeiten in Bereichen wie Smart Cities, autonomen Fahrzeugen und virtueller Realität.

Quantencomputing und seine Auswirkungen

Quantencomputing stellt einen Quantensprung in der Rechenleistung dar und ermöglicht die Lösung komplexer Probleme in Geschwindigkeiten, die mit herkömmlichen Computern unvorstellbar sind. Obwohl es sich noch in der Entwicklungsphase befindet, birgt Quantencomputing das Potenzial, die Vernetzung durch verbesserte Verschlüsselungsmethoden und Datensicherheit maßgeblich zu beeinflussen. Dieser Fortschritt könnte eine neue Ära sicherer und ultraschneller Kommunikationskanäle einläuten.

Satellitentechnologie und globale Vernetzung

Satellitentechnologie spielt seit Langem eine entscheidende Rolle für die globale Vernetzung und ermöglicht die Versorgung abgelegener und unterversorgter Gebiete. Mit dem Aufkommen von Megakonstellationen wie den von SpaceX geplanten Starlink-Satelliten wird Hochgeschwindigkeitsinternet schon bald nahezu überall auf der Erde verfügbar sein. Diese Erweiterung wird die digitale Kluft überbrücken und sicherstellen, dass selbst die entlegensten Orte am globalen Netzwerk teilhaben können.

Die Evolution des Cloud Computing

Cloud Computing entwickelt sich stetig weiter. Fortschritte im Edge Computing verlagern die Datenverarbeitung näher an den Datenursprung. Dadurch werden Latenzzeiten verkürzt und Reaktionszeiten verbessert, was Echtzeitanwendungen wie Augmented Reality und IoT-Geräte realisierbarer macht. Die Integration von künstlicher Intelligenz und maschinellem Lernen in Cloud-Dienste erweitert zudem die Möglichkeiten der Datenverarbeitung und -analyse.

Internet der Dinge (IoT) und Konnektivität

Das Internet der Dinge (IoT) ist ein Netzwerk von miteinander verbundenen Geräten, die ohne menschliches Eingreifen miteinander kommunizieren und Daten austauschen. Von Smart Homes bis hin zu industriellen IoT-Anwendungen – die zunehmende Verbreitung von IoT-Geräten steigert den Bedarf an robuster Konnektivität exponentiell. Die Gewährleistung sicherer und effizienter Kommunikationskanäle für diese Geräte ist ein zentraler Schwerpunkt zukünftiger Konnektivitätsbemühungen.

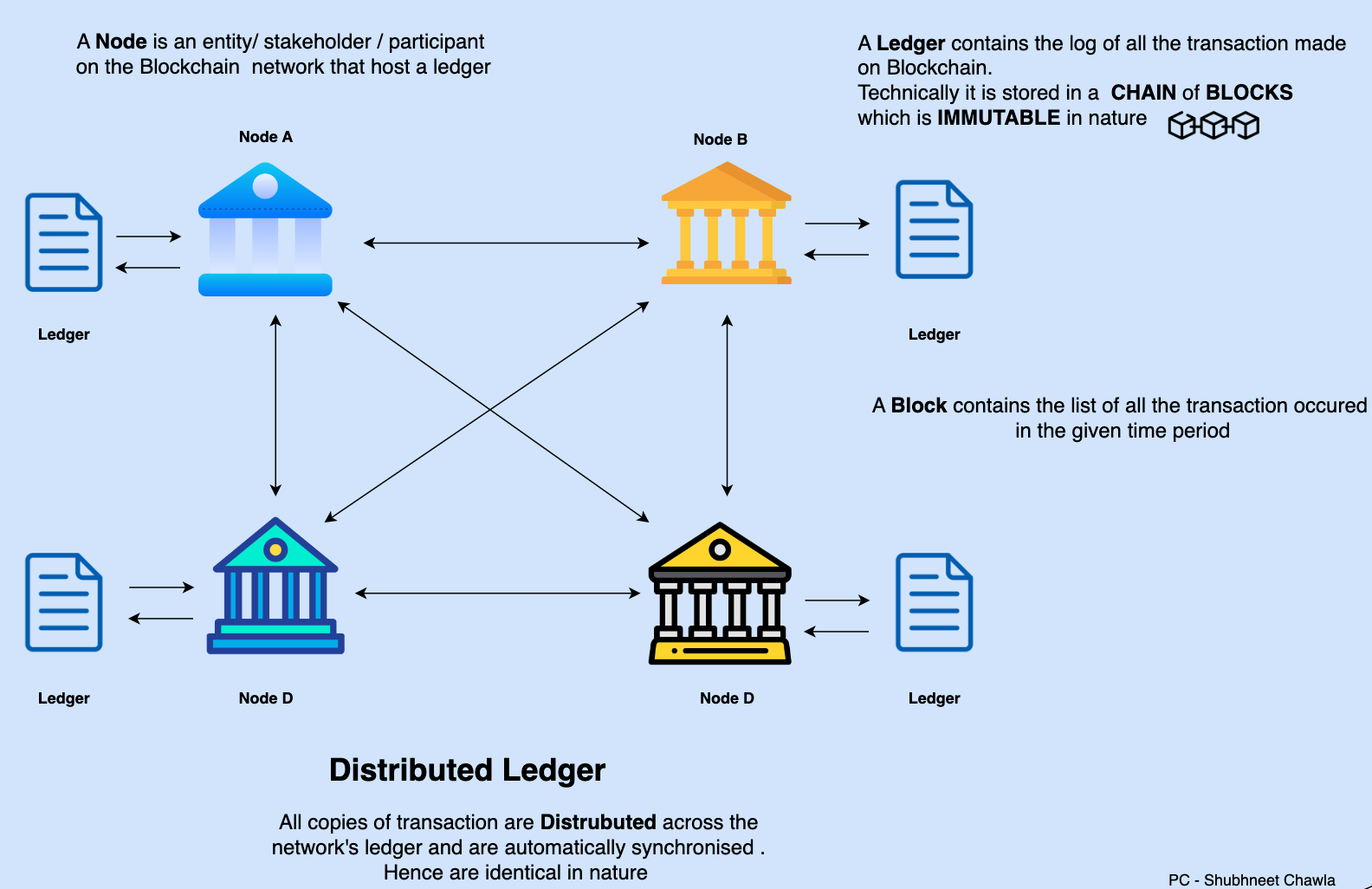

Blockchain und dezentrale Netzwerke

Die Blockchain-Technologie, bekannt als Grundlage von Kryptowährungen wie Bitcoin, bietet weitreichendere Anwendungsmöglichkeiten im Bereich der Vernetzung. Dezentrale Netzwerke, die auf Blockchain-Prinzipien basieren, können Sicherheit, Transparenz und Effizienz von Datentransaktionen verbessern. Diese Technologie hat das Potenzial, verschiedene Sektoren, darunter Lieferkettenmanagement, Gesundheitswesen und Finanzwesen, durch die Bereitstellung manipulationssicherer und verifizierbarer Datensätze grundlegend zu verändern.

Der menschliche Faktor in der Vernetzung

Technologie treibt zwar die Entwicklung der Vernetzung voran, doch darf der Mensch dabei nicht außer Acht gelassen werden. Das übergeordnete Ziel all dieser Fortschritte ist die Verbesserung der menschlichen Interaktion und der Lebensqualität. Von der Ermöglichung von Fernarbeit und Fernunterricht bis hin zur Erleichterung globaler Kommunikation – der wahre Wert der Vernetzung liegt in der Verbindung von Menschen und Ideen.

Abschluss

Die Zukunft des „Proof of Connectivity 101“ sieht vielversprechend aus. Wir stehen am Beginn einer neuen Ära digitaler Interaktionen. Die Fortschritte bei 5G-Netzen, Quantencomputing, Satellitentechnologie, Cloud-Computing, IoT und Blockchain werden unsere Art der Vernetzung und Kommunikation grundlegend verändern. Diese Innovationen werden nicht nur die Geschwindigkeit und Effizienz der Datenübertragung verbessern, sondern auch sicherstellen, dass das Internet ein sicherer und inklusiver Raum für alle bleibt.

Indem wir diese Zukunftstechnologien nutzen, halten wir weiterhin an den Kernprinzipien der Konnektivität fest – Geschwindigkeit, Sicherheit und Zuverlässigkeit – und erweitern gleichzeitig die Grenzen des Möglichen in unserer digitalen Welt. Die Reise des „Proof of Connectivity 101“ ist noch lange nicht zu Ende; sie hat gerade erst begonnen, und die Möglichkeiten sind grenzenlos.

Tauchen Sie ein in die faszinierende Welt der Anonymität von Kryptowährungen mit unserem umfassenden Leitfaden zur Verwendung von Zero-Knowledge-Proofs für anonyme USDT-Transfers. Wir erklären Ihnen die komplexen Zusammenhänge auf anschauliche und verständliche Weise und zeigen Ihnen, wie diese Technologie Ihre digitalen Transaktionen revolutionieren kann. Entdecken Sie mit uns die Funktionsweise, die Vorteile und das Zukunftspotenzial dieser innovativen kryptografischen Methode.

Zero-Knowledge-Beweise, anonyme USDT-Transfers, Kryptowährungs-Datenschutz, Blockchain-Technologie, USDT, Privacy Coins, kryptografische Beweise, sichere Transaktionen, Blockchain-Sicherheit

Teil 1

Wie man Zero-Knowledge-Beweise für anonyme USDT-Transfers verwendet

In der sich ständig weiterentwickelnden Welt der digitalen Währungen ist Datenschutz mehr als nur eine Frage der Präferenz – er ist ein Grundrecht. Mit dem Aufstieg von Kryptowährungen wie Tether (USDT) ist die Gewährleistung sicherer und anonymer Transaktionen zu einem wichtigen Thema geworden. Hier kommen Zero-Knowledge Proofs (ZKPs) ins Spiel, eine revolutionäre kryptografische Methode, die mehr Datenschutz und Sicherheit bei Ihren USDT-Transaktionen verspricht.

Was sind Zero-Knowledge-Beweise?

Zero-Knowledge-Beweise (ZKPs) sind ein faszinierendes Konzept in der Kryptographie. Im Wesentlichen ermöglichen sie es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Stellen Sie sich vor, Sie beweisen jemandem, dass Sie das richtige Passwort für einen Tresor kennen, ohne das Passwort selbst zu verraten. Genau das ist das Prinzip von ZKPs.

Die Funktionsweise von ZKPs

Ein Zero-Knowledge-Beweis besteht im Kern aus drei Hauptkomponenten: dem Beweiser, dem Verifizierer und dem Beweis selbst. Der Beweiser besitzt die zu beweisende Information, während der Verifizierer den Beweis überprüft. Der Beweis ist ein vom Beweiser generiertes Datenelement, das den Verifizierer davon überzeugt, dass der Beweiser die Information kennt, ohne sie preiszugeben.

Im Kontext von USDT-Überweisungen ist der Transaktionsinitiator der Beweiser, während das Netzwerk oder der Vermittler die Gültigkeit der Transaktion prüft. Der Nachweis dient als digitales Zertifikat, das die Authentizität der Transaktion bestätigt, ohne die Identität des Nutzers oder Transaktionsdetails preiszugeben.

Warum ZKPs für USDT-Transfers wichtig sind

Die Bedeutung von ZKPs im Bereich der USDT-Transfers liegt in ihrer Fähigkeit, Datenschutz und Sicherheit zu gewährleisten. Traditionelle Blockchain-Transaktionen sind transparent, d. h. alle Transaktionsdetails sind für jeden einsehbar, der Zugriff auf die Blockchain hat. Diese Transparenz sichert zwar die Integrität der Transaktionen, setzt aber gleichzeitig die Finanzaktivitäten der Nutzer der öffentlichen Kontrolle aus.

ZKPs lösen dieses Problem, indem sie verifizierte, aber dennoch private Transaktionen ermöglichen. Das bedeutet, dass zwar die Transaktion selbst in der Blockchain gespeichert wird, die Details – wer welchen Betrag an wen sendet – jedoch geheim bleiben. Diese Funktion ist besonders attraktiv für Nutzer, die Wert auf Anonymität legen.

Implementierung von ZKPs für USDT

Um zu verstehen, wie ZKPs für anonyme USDT-Transfers implementiert werden können, unterteilen wir den Prozess in einige wenige Schlüsselschritte:

Schritt 1: Einrichtung der Umgebung

Um ZKPs für USDT-Transaktionen zu verwenden, benötigen Sie eine robuste Umgebung, die die ZKP-Technologie unterstützt. Dies beinhaltet typischerweise die Verwendung einer Blockchain-Plattform, die ZKP-Funktionen integriert hat, wie beispielsweise Ethereum mit seinen auf ZKP ausgerichteten Layer-2-Lösungen wie ZKSync oder StarkWare.

Schritt 2: Den Beweis generieren

Der Beweisführer (Sie) generiert einen Nachweis, dass Ihre Transaktion alle erforderlichen Kriterien erfüllt, ohne die Transaktionsdetails preiszugeben. Dieser Nachweis wird mithilfe kryptografischer Algorithmen erstellt, die seine Gültigkeit gewährleisten, ohne sensible Informationen offenzulegen.

Schritt 3: Den Beweis präsentieren

Sobald der Nachweis generiert wurde, wird er an den Verifizierer (das Blockchain-Netzwerk) übermittelt. Der Verifizierer prüft den Nachweis und bestätigt die Authentizität der Transaktion, ohne dabei Transaktionsdetails zu benötigen. Dieser Schritt gewährleistet die Legitimität der Transaktion unter Wahrung der Privatsphäre des Nutzers.

Schritt 4: Abschluss der Transaktion

Nach erfolgreicher Überprüfung wird die Transaktion als validiertes, anonymes Ereignis in der Blockchain gespeichert. Die Details der Transaktion bleiben verborgen, um die Privatsphäre des Nutzers zu wahren.

Vorteile von ZKPs bei USDT-Transfers

Die Implementierung von ZKPs für USDT-Transfers bringt mehrere bedeutende Vorteile mit sich:

Verbesserter Datenschutz

Der unmittelbarste Vorteil von ZKPs ist der erhöhte Datenschutz. Nutzer können Transaktionen durchführen, ohne ihre Finanzaktivitäten öffentlich preiszugeben, und schützen so ihre persönlichen und finanziellen Daten vor neugierigen Blicken.

Sicherheit

ZKPs erhöhen die Sicherheit von Transaktionen. Indem sie gewährleisten, dass lediglich die Gültigkeit der Transaktion überprüft wird, ohne Details preiszugeben, schützen ZKPs vor verschiedenen Formen von Angriffen und Betrug, die offengelegte Transaktionsdaten ausnutzen könnten.

Einhaltung und Regulierung

In Regionen, in denen finanzielle Privatsphäre einen hohen Stellenwert hat und streng reguliert ist, bieten Zero-Knowledge-Prinzipien (ZKPs) eine datenschutzfreundliche Lösung. Sie ermöglichen die Einhaltung von Datenschutzgesetzen und gleichzeitig die Nutzung der Transparenz und Sicherheit der Blockchain-Technologie.

Kosteneffizienz

Die Einrichtung einer ZKP-fähigen Umgebung erfordert zwar anfängliche Investitionen, die langfristigen Vorteile überwiegen jedoch häufig die Kosten. Dank ihrer fortschrittlichen kryptografischen Verfahren ermöglichen ZKPs effizientere Transaktionen mit geringeren Gebühren.

Die Zukunft von ZKPs und USDT

Die Zukunft von Zero-Knowledge-Proofs (ZKPs) im Kryptowährungsbereich, insbesondere bei USDT-Transfers, sieht vielversprechend aus. Angesichts zunehmender Bedenken hinsichtlich des Datenschutzes und der Fortschritte in der Blockchain-Technologie dürften ZKPs sich zu einem Standardmerkmal in digitalen Finanzökosystemen entwickeln.

Die laufende Forschung und Entwicklung im Bereich der ZKP-Technologie dürfte die Effizienz, Skalierbarkeit und Benutzerfreundlichkeit dieser Nachweise verbessern. Dies könnte zu einer breiteren Akzeptanz in verschiedenen Anwendungsbereichen jenseits von USDT-Transfers führen, darunter andere Kryptowährungen, dezentrale Finanzen (DeFi) und darüber hinaus.

Abschluss

Zero-Knowledge-Proofs (ZKPs) stellen einen bedeutenden Fortschritt im Streben nach Datenschutz und Sicherheit bei digitalen Transaktionen dar. Durch die Ermöglichung anonymer und validierter USDT-Transfers tragen ZKPs dem dringenden Bedürfnis nach Datenschutz im Kryptowährungsbereich Rechnung und wahren gleichzeitig die Integrität und Transparenz der Blockchain-Technologie.

Während wir weiterhin das Potenzial von ZKPs erforschen, wird deutlich, dass sie nicht nur ein vorübergehender Trend sind, sondern ein grundlegendes Element für die Zukunft sicherer, privater und effizienter digitaler Transaktionen darstellen.

Teil 2

Wie man Zero-Knowledge-Beweise für anonyme USDT-Transfers verwendet

Im vorangegangenen Teil haben wir uns mit den Grundlagen von Zero-Knowledge-Beweisen (ZKPs) und ihrem transformativen Potenzial für anonyme USDT-Transfers befasst. Nun wollen wir uns eingehender mit den praktischen Aspekten, den technischen Feinheiten und den weiterreichenden Auswirkungen der Implementierung von ZKPs in der Kryptowährungslandschaft befassen.

Erweiterte technische Einblicke

Die Rolle kryptographischer Protokolle

Kernstück von ZKPs sind ausgefeilte kryptografische Protokolle, die ihre Funktionalität gewährleisten. Protokolle wie ZK-SNARKs (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge) und ZK-STARKs (Zero-Knowledge Scalable Transparent Argument of Knowledge) sind die Arbeitspferde, die das Funktionieren von ZKPs ermöglichen.

ZK-SNARKs ermöglichen beispielsweise prägnante, kleine und schnell zu verifizierende Beweise. Sie werden durch ein interaktives Protokoll zwischen einem Beweiser und einem Verifizierer generiert, können aber nach ihrer Generierung ohne weitere Interaktion verifiziert werden. Dadurch sind SNARKs für Anwendungen wie USDT-Transfers hocheffizient.

ZK-STARKs hingegen bieten Transparenz und Skalierbarkeit, indem sie kryptografisches Rauschen nutzen, um sicherzustellen, dass Beweise korrekt generiert werden, ohne private Informationen preiszugeben. STARKs sind aufgrund ihrer Skalierbarkeit und der Wahrung der Privatsphäre besonders vielversprechend für öffentliche Blockchains.

Smart Contracts und ZKPs

Smart Contracts spielen eine entscheidende Rolle bei der Implementierung von Zero-Knowledge-Prinzipien (ZKPs) für USDT-Transfers. Diese selbstausführenden Verträge, deren Bedingungen direkt im Code verankert sind, ermöglichen automatisierte und sichere Transaktionen. Durch die Integration von ZKPs in Smart Contracts können Transaktionen vertraulich ausgeführt werden, ohne die Integrität des Vertrags zu beeinträchtigen.

Ein Smart Contract kann beispielsweise so konzipiert werden, dass er eine USDT-Überweisung durchführt und gleichzeitig einen ZKP generiert, der die Legitimität der Transaktion bestätigt. Der Smart Contract kann dann mit dem Blockchain-Netzwerk interagieren und den Nachweis zur Verifizierung vorlegen, um die Gültigkeit der Transaktion sicherzustellen, ohne dabei Transaktionsdetails preiszugeben.

Netzwerk- und Infrastrukturüberlegungen

Bei der Implementierung von Zero-Knowledge-Processing (ZKP) für USDT-Transfers müssen das zugrundeliegende Netzwerk und die Infrastruktur die erforderlichen kryptografischen Berechnungen und Verifizierungsprozesse unterstützen. Dies erfordert häufig den Einsatz von Layer-2-Lösungen, die die Skalierbarkeit und Effizienz von ZKP-Operationen verbessern.

Layer-2-Lösungen wie ZKSync und StarkNet bieten fortschrittliche Infrastrukturen, die speziell für ZKPs entwickelt wurden. Diese Plattformen stellen die notwendige Rechenleistung und die latenzarmen Verifizierungsprozesse bereit, die für reibungslose und private USDT-Transaktionen erforderlich sind.

Anwendungsbeispiele und Fallstudien aus der Praxis

Fallstudie: Private Transaktionen auf ZK-Rollups

Ein bemerkenswertes Beispiel für die Anwendung von ZKPs ist der Einsatz von ZK-Rollups bei privaten Transaktionen. ZK-Rollups sind eine Art Layer-2-Skalierungslösung für Blockchains, die mehrere Transaktionen zu einem einzigen Batch bündelt, der dann als Zero-Knowledge-Beweis auf der Haupt-Blockchain veröffentlicht wird.

Im Kontext von USDT-Transfers kann ein ZK-Rollup mehrere anonyme USDT-Transaktionen zu einem einzigen Nachweis bündeln, der anschließend auf der Haupt-Blockchain verifiziert wird. Dieses Verfahren verbessert den Transaktionsdurchsatz und die Privatsphäre erheblich und ist daher eine attraktive Lösung für Nutzer, die häufige und private USDT-Transfers durchführen möchten.

Dezentrale Börsen (DEXs) und ZKPs

Dezentrale Börsen (DEXs) sind ein weiteres Feld, auf dem Zero-Knowledge-Prinzipien (ZKPs) den Handel und den Transfer von Vermögenswerten revolutionieren können. Durch die Integration von ZKPs können DEXs den anonymen Handel mit USDT ermöglichen, ohne die Identität oder das Handelsvolumen der Teilnehmer offenzulegen.

Die Kunst der Sitzungsschlüssel-Einrichtung für hochfrequentes Metaverse-Gaming meistern

Die Zukunft enthüllt KI-Audit-Tools für die Sicherheit von Smart Contracts